Lo Studio esegue perizie su email e posta elettronica certificata PEC, orientata a tutti gli aspetti tecnici legati a invio, ricezione, archiviazione, cancellazione, presenza di allegati e utilizzabile in Tribunale, su richiesta anche sotto forma di perizia giurata e asseverata a fini giudiziari e forensi.

Lo Studio esegue perizie su email e posta elettronica certificata PEC, orientata a tutti gli aspetti tecnici legati a invio, ricezione, archiviazione, cancellazione, presenza di allegati e utilizzabile in Tribunale, su richiesta anche sotto forma di perizia giurata e asseverata a fini giudiziari e forensi.

Esempi di perizia su mail, posta elettronica e PEC che lo Studio realizza per privati, aziende, Avvocati e Studi Legali o Procure/Tribunali/Forze dell’Ordine sono:

- acquisizione forense e certificata del contenuto di una casella di posta elettronica per utilizzo giudiziario in Tribunale in processo civile o penale;

- perizia forense di avvenuto invio di messaggi di posta elettronica o PEC;

- perizia tecnica di avvenuta ricezione di mail o posta elettronica certificata;

- consulenza tecnica informatica tramite tecniche di email forensics di certificazione del contenuto di messaggi email;

- perizia inequivocabile atta a dimostrare la presenza di allegati di posta;

- perizia informatica su utilizzo illecito di casella di posta email;

- indagine su mittente di email anonime con stalking, minacce, estorsioni;

- investigazione su utilizzo improprio della mail sul posto di lavoro da parte del dipendente, socio o collaboratore;

- consulenza informatica accesso abusivo o hack di caselle di posta elettronica anche da parte di dipendenti, soci o collaboratori;

- perizia forense su furto di proprietà intellettuale, concorrenza sleale perpetrata tramite posta elettronica;

- verifica di contraffazione mail al fine di certificare eventuali manipolazioni, alterazioni, falsificazioni documentali anche nella produzione di prove in giudizio in cause civili e penali;

- indagini su violazione di corrispondenza di comunicazioni telematiche via mail o PEC;

- perizia finalizzata alla dimostrazione dell’esistenza di una casella di posta elettronica;

- perizia tecnica finalizzata alla verifica dell’utilizzo di un’indirizzo di posta email;

- indagine giudiziaria su frodi e truffe con bonifici deviati verso conti esteri di tipo Business Email Compromise, CEO Fraud, Man In The Mail;

- presenza di incongruenze nel contenuto del messaggio, nell’intestazione, nella data, nel campo “Oggetto” ad esempio a seguito di funzione di inoltro o risposta;

- indagini giudiziarie su phishing finalizzato a frodi bancarie o furto di dati personali;

- consulenza informatica forense su eventuale contraffazione del contenuto o falsificazione dell’esistenza stessa di messaggi di posta elettronica utilizzati come prova in processi civili o penali;

- perizia di valutazione dell’integrità di stampe cartacee di email prodotte in causa civile o penale nelle quali è necessario valutare di proporre querela di falso per disconoscere la prova prodotta dall’accusa o dalla difesa;

- perizia giudiziaria volta a dimostrare di aver ricevuto o non aver ricevuto un messaggio di posta elettronica ordinaria non PEC oppure Posta Elettronica Certificata.

Lo Studio esegue, in particolare, perizie su falsificazione e contraffazione di email e posta elettronica, rilevando tramite metodologie e strumenti di email forensics tracce e prove d’incongruenze ed eventuale alterazione fraudolenta da parte di chi ha modificato le email per fingere di aver ricevuto o inviato particolari messaggi. La perizia di rilevazione di falsificazione, contraffazione e modifica di email e messaggi di posta elettronica prevede l’analisi del sorgente del messaggio, la verifica dei log d’invio/ricezione o transito quando disponibili, l’analisi dei client di posta elettronica (Outlook, Windows Live Mail, Apple Mail) o di webmail al fine di acquisire e verificare l’integrità o l’eventuale alterazione di mail. La falsificazione dei messaggi di posta elettronica può coinvolgere anche il contenuto degli header RFC 822, il campo Data, l’oggetto, la firma, il Message ID ed eventuali ulteriori X-Header.

Molto spesso i clienti ci chiedono come rilevare e riconoscere email false o contraffatte poiché spesso sono il sintomo di tentativi di truffa o phishing che portano poi ad attacchi di tipo CEO Fraud, Man in The Middle, Business Email Compromise, furto di credenziali o furti bancari tramite bonifici o carta di credito. Lo Studio ha sviluppato alcune metodologie e protocolli per identificare email falsificate o alterate permettendo di circostanziare gli indizi che ne attestano la falsità all’interno di una perizia informatica che può essere utilizzata a fini legali in Tribunale davanti a un Giudice o un Pubblico Ministero.

La perizia sui messaggi di posta può essere integrata da una perizia informatica su PC quando sul computer è installato un client di posta come Outlook, Mail, Live Mail e si ha intenzione di acquisire copia forense del contenuto del disco al fine di certificare la presenza o l’assenza di email, recuperare eventuali email cancellate, non soltanto nel cestino/trash ma anche cancellate e rimaste intatte nelle aree non allocate del disco. L’acquisizione forense delle email spesso viene resa più robusta da una copia forense dell’intera casella di posta o persino dell’intero hard disk contenente le email oggetto di analisi forense o certificazione.

Per quanto riguarda la copia forense di email, lo Studio offre servizi in grado di produrre copia autentica e certificata a valore legale, per utilizzo giudiziario in Tribunale, di messaggi di posta, anche PEC, inviati o ricevuti, validando l’integrità, l’assenza di manipolazioni e cristallizzandone il contenuto a fini forensi, per azione stragiudiziale o per il deposito di prove all’interno processi civili e penali. Con un’acquisizione forense certificata di messaggi di posta elettronica sarà possibile produrre una perizia fondata su solide basi, incontestabili e a prova di disconoscimento, costruite tramite metodologie e strumenti consolidati a livello d’informatica forense.

La perizia tecnica informatica forense su email, PEC e messaggi di posta elettronica può essere prodotta sotto forma di perizia giurata o asseverata in Tribuale, per uso legale in ambito processuale in procedimenti civili o penali. L’asseverazione e giuramento in Tribunale dell’analisi con i risultati prodotti nella relazione tecnica forense ha un costo aggiuntivo da aggiungere all’onorario della perizia informatica e il prezzo delle marche da bollo da apporre alla perizia sui messaggi di posta elettronica.

Ove possibile, l’attività di perizia informatica su certificazione o eventuale falsificazione e alterazione di email e messaggi di posta elettronica viene eseguita sul codice sorgente delle mail, in formato RFC 822, prelevato direttamente dal perito informatico mediante webmail o accesso IMAP/POP3 tramite client di posta elettronica Outlook, Thunderbird, Mail, Window Live Mail o altri. Anche in caso di perizia su PEC l’acquisizione può avvenire tramite diverse modalità così come la verifica e certificazione a fini giudiziari dell’invio o della ricezione dei messaggi di PEC.

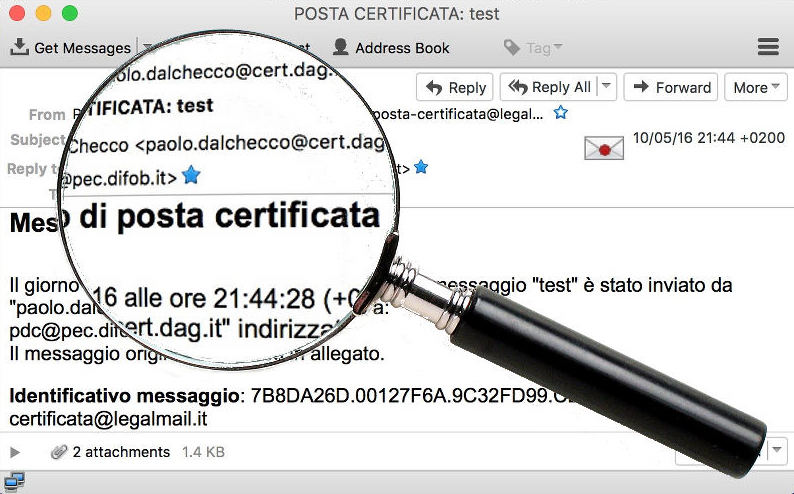

La PEC, Posta Elettronica Certificata, per quanto realizzata tramite protocollo SMIME e sistemi e algoritmi crittografici di firma con chiavi pubbliche e private, può richiedere attività di perizia informatica da parte di tecnico esperto per attestare – soprattutto a posteriori – l’avvenuto invio o ricezione di un particolare messaggio, con particolare attenzione all’integrità dei contenuti (testo e allegati) oltre che alla datazione dell’invio o della ricezione. Lo Studio esegue anche verifica dell’integrità dei messaggi PEC inviati o ricevuti, della validità dei certificati di firma e della firma stessa apposta sui messaggi, analizzando in particolare il messaggio firmato dall’Autorità di Certificazione, il certificato di firma digitale utilizzato, il file “postacert.eml” e “daticert.xml” contenente il messaggio originale e i dati della firma.

Non sempre sono sufficienti la ricevuta di accettazione o l’identificativo del messaggio, anche se firmato digitalmente, se non vengono forniti in formato originale EML/MSG con codifica RFC822 o seguenti, per questo motivo è necessario poter disporre del contenuto integrale (completo di header RFC822) dei messaggi di cui si chiede validazione, attestazione di invio o ricezione e verifica sul contenuto.

Le attività realizzate nell’ambito della perizia su mail e PEC vengono documentate e certificate mediante acquisizione dei sorgenti RFC 822 in modo certificato da algoritmi di hashing, apposizione di data certa, certificazione del traffico di rete finalizzate a rendere oggettiva e inoppugnabile la perizia giudiziaria e garantire la catena di conservazione della prova che potrà poi essere utilizzata in giudizio, per processi civili o penali o come Perizia Straguidiziale.

L’acquisizione forense delle mail e dei messaggi di posta PEC non si limita ai sorgenti RFC822, MSG od EML, pur completi e utili alle indagini forensi, ma si estende anche a anche ulteriori metadati IMAP quali INTERNALDATE, IMAP UID (noto anche come “Order Received” od “Ordine di Ricezione”) oltre a verifiche e accertamenti su eventuali firme DKIM, DMARC, SPF, eventuali firme SMIME/PGP/GPG e ogni informazione che può essere utile per la verifica della falsificazione e manipolazione delle mail.

Si ricorda che in mancanza di un’adeguata acquisizione e produzione documentale dei messaggi di posta elettronica, è possibile che essi vengano disconosciuti. Una semplice stampa cartacea di una mail, oppure il salvataggio in PDF, senza la repertazione digitale corretta e un’adeguata catena di conservazione potrebbero portare al disconoscimento dei messaggi di posta elettronica e degli allegati in essa contenuti.

Ovviamente, in caso di difesa, è possibile ottenere il disconoscimento delle mail dimostrando tramite perizia tecnica informatica ad uso legale, che la mancanza di catena di conservazione, di acquisizione forense delle mail (ad es. in caso di semplice stampa cartacea o pdf della mail), di analisi tecnica, di acquisizione dei log possono portare a considerare la prova non valida e quindi rendere la mail prodotta dall’accusa o dalla controparte inutilizzabile nel processo civile e penale.

Le casistiche che generano l’esigenza di perizie informatiche su PEC ed email sono molteplici: rileviamo ad esempio contestazioni per PEC ricevute dall’Agenzia delle Entrate con solleciti di pagamento, riscossione o ingiunzione sanzioni, email che comprovano debiti che hanno reso necessario un decreto ingiuntivo per dimostrare l’esistenza del credito, rendicontazione contabile o falsa fatturazione o documentazione contrattuale, contestazione su email ricevute o inviate. In particolare, si rileva parecchio interesse verso PEC ricevute da parte di Equitalia o Agenzia Entrate Riscossione con notifiche di cartelle esattoriali di cui il cliente richiede di verificare l’attendibilità e la veridicità sia dell’invio sia dell’accettazione e ricezione reale da parte dell’indirizzo PEC con la possibilità di verificare anche l’originalità del contenuto della PEC inviata.

Uno dei contesti nei quali ultimamente sta emergendo la richiesta di perizie su posta elettronica è quello delle truffe di tipo Man in The Mail o Business Email Compromise, dove i truffatori s’insinuano nella casella di posta del cliente intercettando le comunicazioni con il fornitore e sostituendo le fatture nelle quali vengono indicati gli IBAN verso i quali disporre i bonifici. Questi allegati – spesso fatture in PDF – spesso vengono modificati sostituendoli con fatture modificate e PDF alterati, tramite accesso abusivo alla mailbox mediante connessione IMAP e sostituzione degli allegati e dei messaggi di posta.

In caso di gratuito patrocinio e assistenza a spese dello Stato, il perito informatico forense valuterà la fattibilità dell’ingaggio e nomina come Consulente Tecnico di Parte (CTP) per l’esecuzione della Consulenza Tecnica Forense.