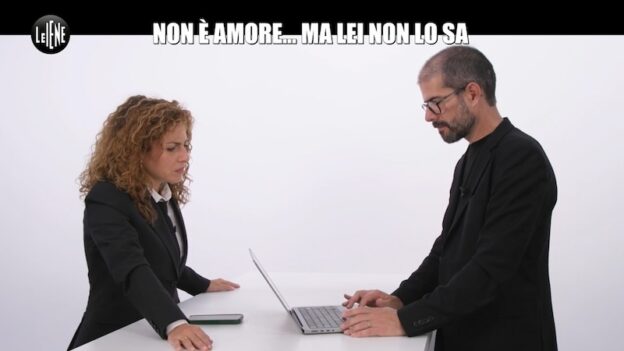

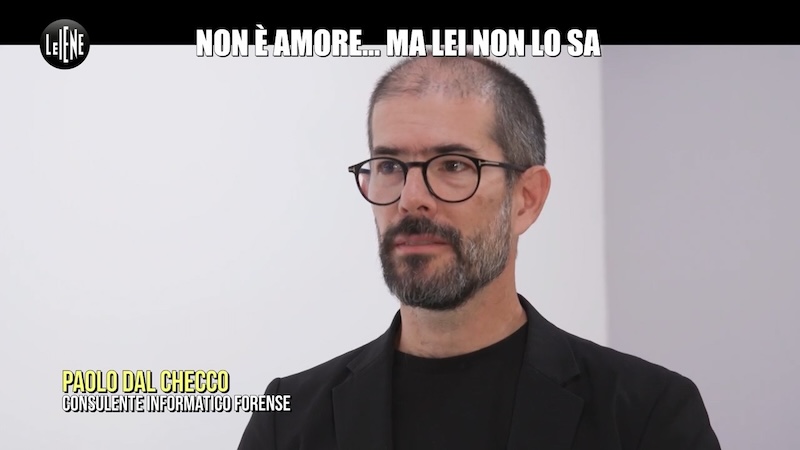

Lunedì 18 novembre 2024 è andato in onda un servizio di Roberta Rei per Le Iene sulle truffe sentimentali (note anche come romance scam o love fraud) al quale ho dato un piccolo contributo d’indagine informatica come consulente tecnico delle Iene portando l’esperienza accumulata in numerosi casi reali nei quali i clienti mi hanno contattato in qualità di CTP informatico perché vittime di questo tipo di raggiri.

Il servizio TV per il quale mi sono prestato come consulente informatico forense de Le Iene ripercorre la truffa sentimentale subita da una vittima fino a ricostruire le modalità con le quali è avvenuta, dal contatto iniziale alla richiesta di versare fondi su conti correnti o tramite gift card.

Chi ha subito truffe ha, in genere, la necessità tramite indagine forense di cristallizzare in maniera forense le comunicazioni intercorse con i delinquenti, rintracciare i fondi versati, identificare ove possibile i soggetti che in genere operano con numeri VoIP e relativi account Whatsapp, Telegram o Facebook Messenger, mail anonime e spesso anche VPN o rete Tor.

Spesso emerge quindi l’esigenza di una perizia informatica finalizzata proprio all’acquisizione forense delle prove digitali, essenziale per poter dimostrare quanto avvenuto e tentare l’identificazione di coloro che hanno operato il raggiro oltre, ove possibile, a identificare dove sono confluiti i fondi. Va precisato che entrambe le attività d’indagine informatica (identificazione e rintracciamento delle somme di denaro) raramente portano a risultati concreti, vista l’abilità con la quale i criminali si nascondono dietro VPN o riciclano i proventi illeciti anonimizzando le transazioni.

Durante il servizio nel quale mi sono prestato come perito informatico forense de Le Iene per l’investigazione digitale sulla truffa, la bravissima Roberta Rei mi ha posto alcune domande sul tracciamento degli indirizzi IP dei truffatori, che in alcuni casi permette di localizzare la zona dalla quale stanno operando o quantomeno classificare il tipo di anonimato dietro il quale si nascondono mentre scrivono tramite Facebook Messenger oppure Whatsapp.

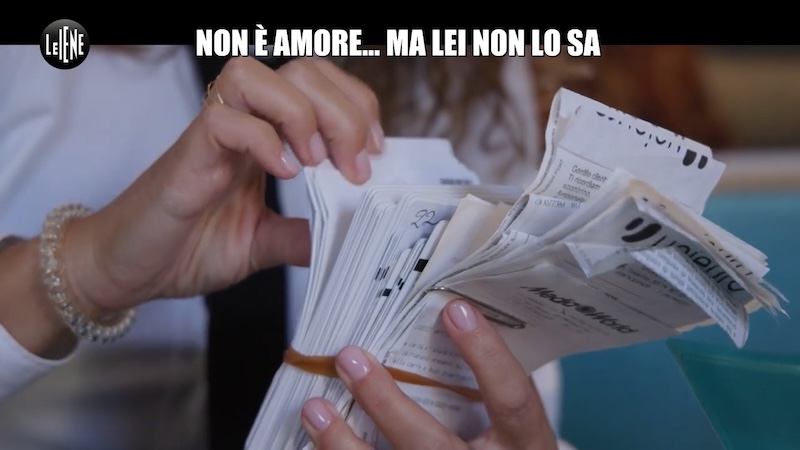

Nel servizio dove ho dato il mio piccolo contributo d’indagine digitale come esperto informatico de Le Iene ho parlato anche delle modalità con le quali i delinquenti provvedono al riciclaggio dei proventi illeciti delle truffe amorose tramite buoni regalo (es. gift card di Steam, Apple iTunes, Google Play, etc…) oppure bonifici verso money mule o ancora trasferimenti irreversibili mediante criptomonete di cui fanno cash out magari dopo essere passati attraverso mixer/tumbler/DEX.

Per identificare questo tipo di truffa, spesso è sufficiente – come indicato nel reportage TV de le Iene nel quale ho svolto consulenza informatica forense – utilizzare servizi come Google Reverse Image Search per verificare le immagini utilizzate dai truffatori come profilo social oppure inviate alle vittime come prova della loro situazione provengono da siti pubblici e quindi nascondono la vera identità dell’interlocutore.

Purtroppo ci sono pochissime difese tecniche a questo tipo di scam: la migliore è la prevenzione, anche grazie a questo tipo di servizi, al fine di rendere le potenziali vittime consapevoli dei rischi che corrono a dare credito e fiducia a chi contatta sui social spacciandosi per qualcuno interessato a intrattenere una relazione amorosa, evitando però nel contempo le videocall, chiedendo invece soldi o ricariche tramite buoni spesa, promettendo incontri o una vita insieme quando in realtà dietro c’è con buona probabilità un’organizzazione di truffatori preparati anche psicologicamente ad ammaliare la vittima e non lasciarla andare.