L’AI sta sostituendo il lavoro umano?

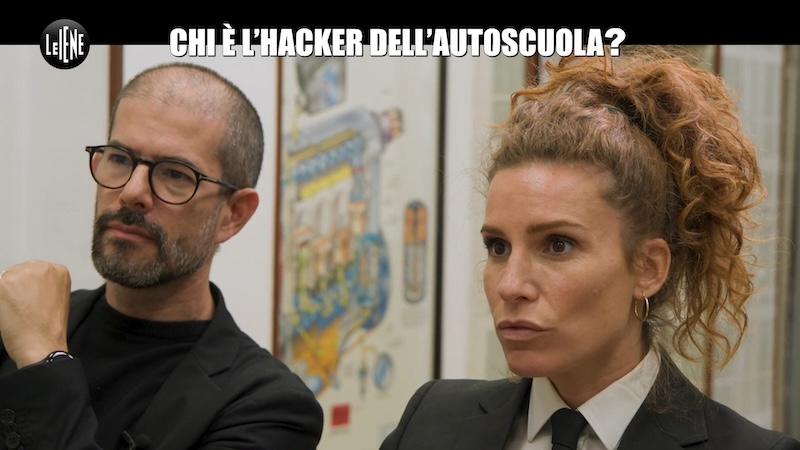

In prossimità della festa dei lavoratori è andato in onda un servizio de Le Iene sull’Intelligenza Artificiale che sta, velocemente, sostituendo i lavoratori. È venuto fuori davvero un piccolo capolavoro, grazie all’abile conduzione di Alessandro Sortino, la sempre ottima regia di Marco Fubini e il puntuale intervento di Salvatore Aranzulla, che ha raccontato la sua esperienza di divulgatore informatico e imprenditore.

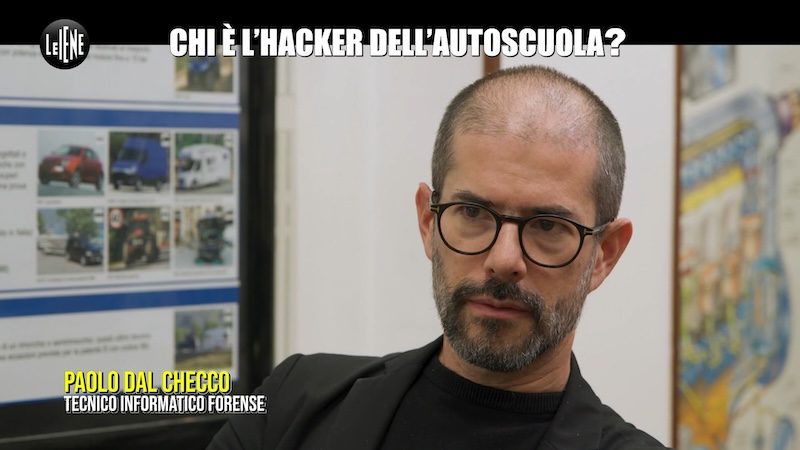

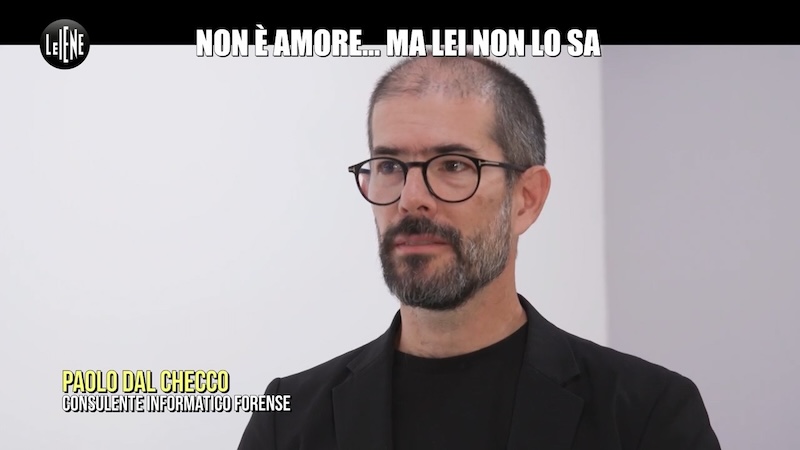

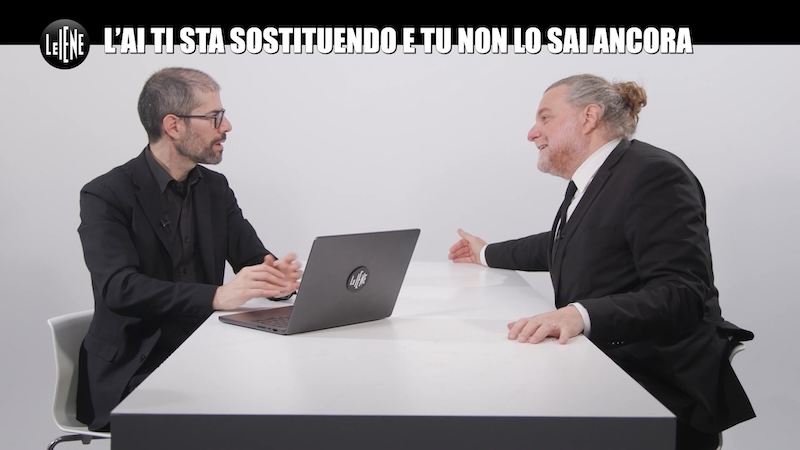

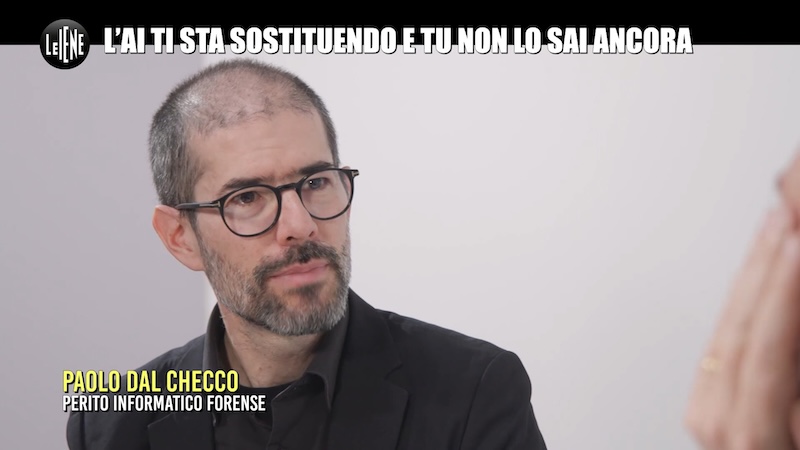

Nel pezzo – al quale ho contribuito come consulente informatico forense per Le Iene – partiamo dal mondo del lavoro mostrando come quello che sembrava un futuro lontano sia già diventato realtà. Le grandi aziende tech, come Meta, stanno tagliando migliaia di posti di lavoro: solo nel 2025 le Big Tech hanno lasciato a casa 100.000 persone, e la stessa Meta ha annunciato un taglio del 20% della sua forza lavoro.

Ragionando sui posti di lavoro che possono più facilmente essere sostituiti, emerge una discriminante piuttosto secca: chiunque faccia smart working o lavoro agile oggi è tra i primi a rischiare la sostituzione da un’IA addestrata per svolgere le stesse mansioni da remoto, dato che l’interfaccia con il resto del mondo è digitale (chat, email, telefono, etc…) e su questo canale l’IA è sempre più forte, al punto che ormai è possibile interagire con centri di assistenza totalmente gestiti da intelligenza artificiale senza rendersi conto che dall’altra parte non ci sono esseri umani.

Alessandro Sortino ha spostato il piano di analisi dal tecnico agli aspetti umani e pratici: non sono infatti a rischio solo i lavori intellettuali, dato che già oggi esistono robot umanoidi sempre più avanzati in grado di fare lavori manuali, capaci di cambiarsi la batteria da soli per lavorare all’infinito, cucinare, pulire la casa e persino imitare le espressioni facciali umane, con tanto di pelle riscaldata per sembrare ancora più veri.

Il “Furto” dei Contenuti e la Crisi del Web

Con Salvatore Aranzulla abbiamo poi affrontato la crisi che sta colpendo chi produce contenuti sul web. L’IA di Google e di altri motori di ricerca ormai scandaglia la rete e fornisce riassunti diretti agli utenti tramite le cosiddette AI Overview, eliminando la necessità di cliccare sui link originali. Aranzulla stesso ha visto il traffico del suo storico sito ridursi a un quarto. Denuncia apertamente quello che definisce di fatto un “furto” di contenuti: l’IA legge, riassume e usa il lavoro altrui senza che i creatori percepiscano alcun guadagno.

Il pericolo imminente è che, senza gli introiti pubblicitari derivanti dalle visite, i siti di informazione spariscano, spostando gli inserzionisti direttamente sulle piattaforme di IA. Questo porta a implicazioni inquietanti, come la “cannibalizzazione” dell’IA: i modelli finiranno per studiare e acquisire informazioni prodotte da altre intelligenze artificiali, moltiplicando le “allucinazioni” e finendo per fornire risposte errate o obsolete.

Un Rischio per la Democrazia e la Qualità dell’Informazione

L’ulteriore rischio è per la democrazia e la qualità dell’informazione. Se i siti tradizionali non riescono a sopravvivere, chi controllerà l’esattezza dei contenuti?. Chi resterà in piedi sarà costretto a finanziarsi con attività editoriali pesantemente sponsorizzate (ad esempio recensioni pilotate per favorire determinati marchi di cellulari) inquinando i dati di partenza dell’IA.

Inoltre, se poche grandi aziende arriveranno a controllare l’informazione globale decidendo qual è “l’opinione giusta”, verrà meno la possibilità per gli utenti di confrontare alternative libere, minando le basi stesse della democrazia.

L’Esperimento: Come Difendersi e il “Ricatto” dei Motori di Ricerca

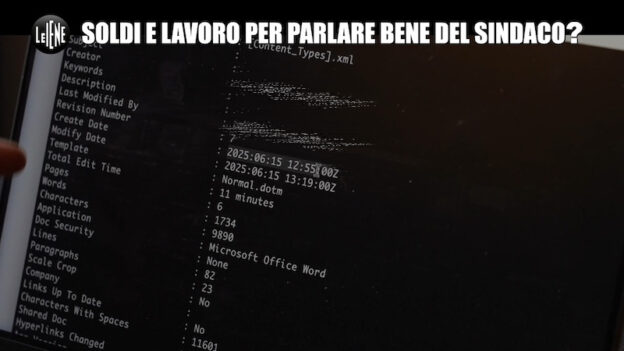

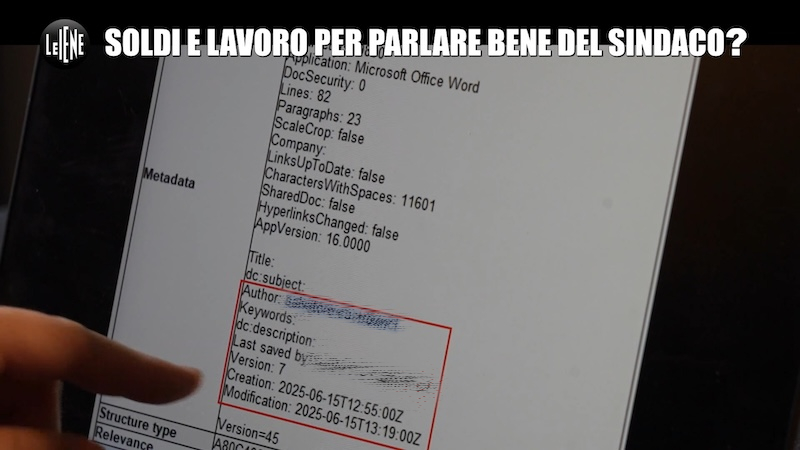

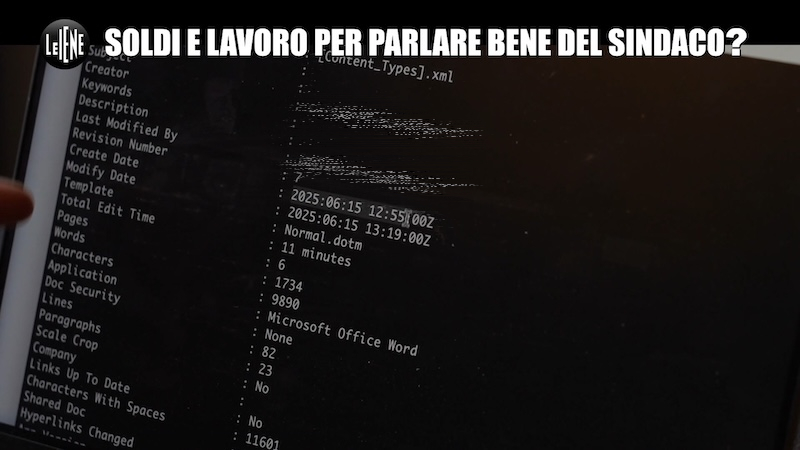

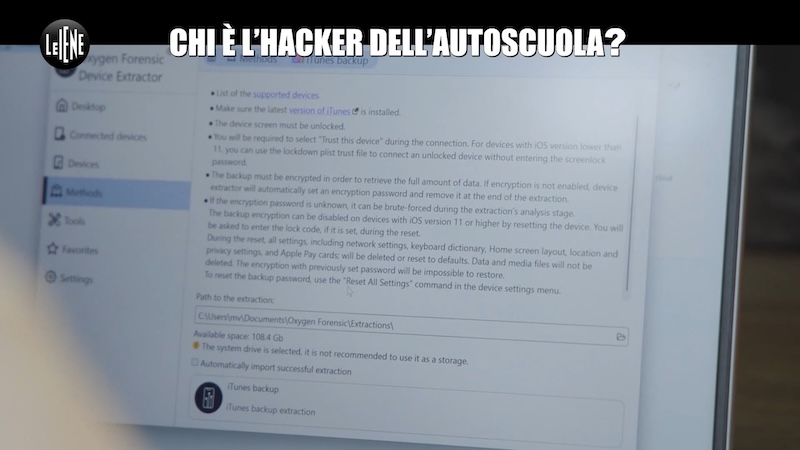

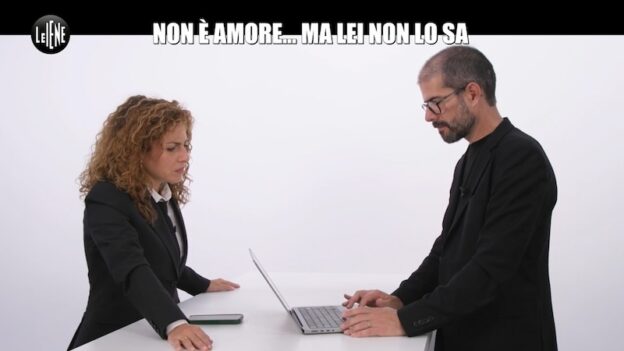

Sempre nell’ambito della collaborazione fornita a Le Iene come consulente tecnico forense, ho mostrato un test pratico su come possiamo difenderci provando a bloccare l’accesso delle IA ad alcuni siti di test inserendo specifiche restrizioni o file di blocco.

Nell’ambito del test, abbiamo pubblicato una notizia falsa – riguardante Filippo Roma in veste di calciatore professionista – e bloccato l’ingresso ai bot IA su quel sito.

I risultati sono interessanti: sebbene alcune IA come Perplexity rispettino il divieto e trovino “la porta chiusa”, bot come ChatGPT aggirano il blocco riassumendo frammenti di testo giustificandosi con presunti “limiti di copyright”, mentre altri come Claude lo ignorano completamente, riportando la notizia parola per parola.

Come ha evidenziato Salvatore Aranzulla nel pezzo, il rischio dei blocchi è che se vengono fatti male tagliano fuori anche i motori di ricerca normali, impedendo così sostanzialmente l’accesso al sito tranne che per chi ne digita direttamente l’indirizzo sulla barra del browser, cose che non fa praticamente nessuno.

Il vero dramma per chi crea contenuti si trasforma quindi in un subdolo ricatto: se un editore decide di bloccare un’intelligenza artificiale legata a un motore di ricerca per non farsi cannibalizzare i dati, rischia di bloccare il motore di ricerca stesso, sparendo così per sempre da internet.

È una puntata che fa riflettere sul nostro futuro, non dobbiamo allarmarci ma gestire in tempo l’evoluzione veloce e radicale: per chi fosse interessato la puntata de Le Iene sull’Intelligenza Artificiale con Alessandro Sortino, Salvatore Aranzulla e Paolo Dal Checco è disponibile al seguente link sul sito Mediaset.