Giovedì 28 maggio 2026 dalle 14:30 alle 17:30 si terrà in presenza presso l’Aula 74 – COA Torino, Palazzo di Giustizia, ingresso 18, primo piano – e in FAD tramite piattaforma zoom il seminario “Le Prove Digitali nel Processo Civile – Tipologia, Valore Probatorio, Produzione e Disconoscimento” durante il quale si parlerà di come tecnologia e informatica hanno consolidato nuovi scenari nella acquisizione forense di immagini, video e dati che, in caso di contenzioso, possono assumere rilevanza determinante al fine di fornire la prova della realtà fattuale.

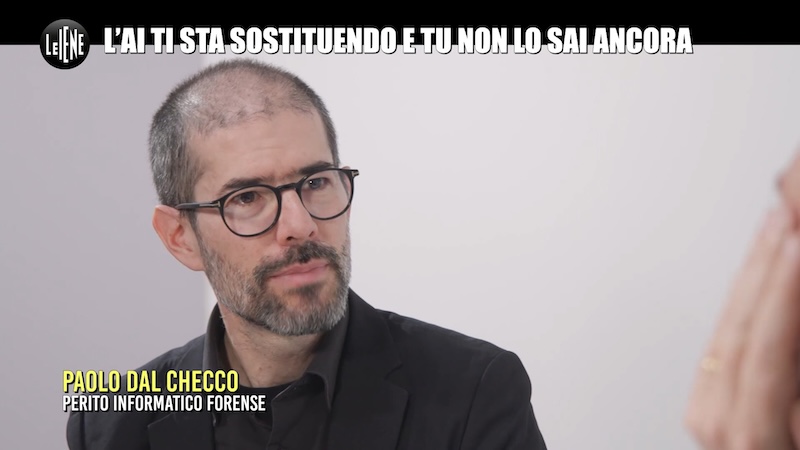

Il seminario, organizzato dalla Commissione Scientifica dell’Ordine degli Avvocati di Torino è coordinato e moderato dagli Avv. Guido Napolitano, Avv. Fausta De Stefano ed Avv. Simona Castagna, Componenti della Commissione Scientifica del Consiglio dell’Ordine degli Avvocati di Torino e vede gli interventi di due relatori, il Dott. Paolo DAL CHECCO, Consulente Informatico Forense e il Prof. Avv. Alberto RONCO.

Il seminario approfondirà il tema della prova digitale nel processo civile, affrontando sia gli aspetti tecnici sia quelli giuridici. Verranno analizzati documenti informatici, immagini, video, email, screenshot, pagine web e dati cloud, con attenzione alla loro acquisizione, conservazione, autenticità e possibile manipolazione anche tramite Intelligenza Artificiale.

Saranno inoltre esaminati il valore probatorio dei documenti digitali, le modalità di produzione in giudizio, il disconoscimento e le più recenti pronunce giurisprudenziali in materia.

Il programma completo dell’evento “Le Prove Digitali nel Processo Civile” che si terrà a Torino presso il Tribunale, Aula 74, dalle 14:30 alle 17:30 di giovedì 28 maggio 2026 è il seguente:

Dott. Paolo DAL CHECCO, Consulente informatico forense.

I documenti informatici. Il documento informatico non sottoscritto elettronicamente.

Le immagini digitali, gli screenshot, i video digitali, le pagine web, i messaggi di posta elettronica, le scansioni di documenti cartacei. La ripartizione di informazioni e dati tra dispositivi, sistemi cloud e log di accesso. La copia forense e le modalità informatiche preferibilmente da attuare per la produzione dei documenti digitali nei diversi formati disponibili, anche in previsione di possibili future verifiche peritali. La verifica informatica della genuinità della prova informatica, in considerazione degli sviluppi della tecnologia, delle possibilità di modifica e manipolazione dei file e dell’avvento dell’Intelligenza Artificiale.

Prof. Avv. Alberto RONCO

L’inquadramento giuridico dei documenti informatici. La produzione del documento informatico. La necessità e/o l’opportunità di attestarne la conformità ad un originale e l’individuazione di che cosa sia questo originale. I termini e le modalità per la contestazione della provenienza e/o della veridicità del documento informatico (anche in funzione della tipologia della sua sottoscrizione). La contestazione di immagini digitali, screenshot, video digitali, pagine web, SMS, mail non certificate. Le conseguenze della contestazione e del disconoscimento e gli oneri della parte che ha prodotto il documento disconosciuto o contestato. La prova della trasmissione del documento e la distribuzione dell’onere relativo. Le più recenti pronunce di legittimità sui vari profili.

Le iscrizioni possono avvenire tramite la piattaforma “Riconosco”, la partecipazione è titolo per l’attribuzione di tre crediti formativi. l’evento potrà essere seguito in FAD gratuitamente dagli iscritti al Foro di Torino mentre per gli avvocati iscritti ad altri Fori la partecipazione prevede un costo di € 20,00: le indicazioni per il pagamento sono disponibili sulla piattaforma “Riconosco”.

La locandina ufficiale dell’evento “Le Prove Digitali nel Processo Civile – Tipologia, Valore Probatorio, Produzione e Disconoscimento” che si terrà presso il Tribunale di Torino giovedì 28 maggio 2026 è disponibile qui di seguito.