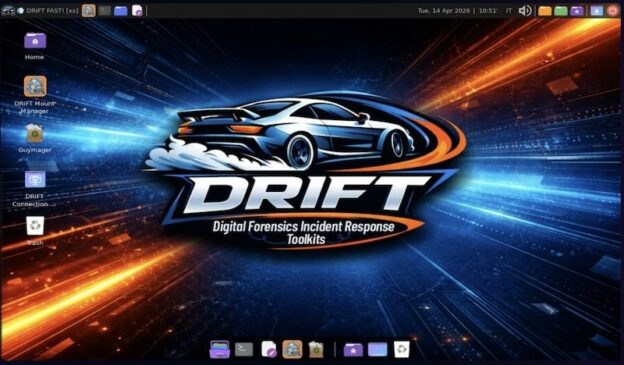

Nel panorama delle distribuzioni Linux dedicate alla digital forensics, arriva una novità interessante: DRIFT Linux, una live distro forense italiana progettata dall’esperto Massimiliano Dal Cero come un vero e proprio laboratorio per professionisti DFIR, consulenti d’informatica forense e forze dell’ordine.

L’Italia è nota da anni per le live distro forensi, a partire dalle storiche DEFT e Caine, seguite da Tsurugi (alla quale Massimiliano Dal Cero contribuisce e continuerà a fornire supporto) e altre distro minori, si è però sempre sentita l’esigenza di un approccio minimale e con un occhio all’utilizzo pratico che gli informatici forensi fanno delle distribuzioni live, che poi possono essere utilizzate anche in macchine virtuali VM oppure installate su un PC.

Cos’è DRIFT Linux?

DRIFT nasce come sistema live pensato per operare direttamente sul campo in attività di acquisizione di dispositivi, raccolta di evidenze (anche da web e cloud) e alcune delle prime fasi di analisi. L’obiettivo di DRIFT Linux è offrire uno strumento immediato, pronto all’uso e completo già dal boot.

La live distro per digital forensics DRIFT Linux si avvia in pochi secondi e mostra un menù completo di tutti gli strumenti indispensabili per attività d’incident response e informatica forense.

Caratteristiche principali

DRIFTLinux ha alcune caratteristiche che lo rendono un progetto interessante per chi si occupa d’informatica forense:

- Live system operativo e portabile

Nessuna installazione necessaria: avvio immediato e utilizzo su qualsiasi macchina. - Focus su acquisizione e raccolta evidenze

Supporto per copia forense di dispositivi fisici e acquisizione di contenuti web completi, analizzabili offline, tramite un tool di web forensics. - Toolset integrato per DFIR

DRIFT Linux Include strumenti essenziali per iniziare subito le attività di investigazione digitale. - Struttura modulare e razionale

Progettata per essere organizzata, estendibile e facilmente mantenibile.

Essendo progettata in modo modulare e minimale, la live distro DRIFT Linux permette l’avvio in RAM tramite il parametro di boot al kernel “toram” selezionabile direttamente all’avvio.

Allo stesso modo, si può selezionare l’avvio grafico o testuale, verbose o con persistenza, eventualmente anche con una modalità avanzata e troubleshooting in caso di problemi di boot.

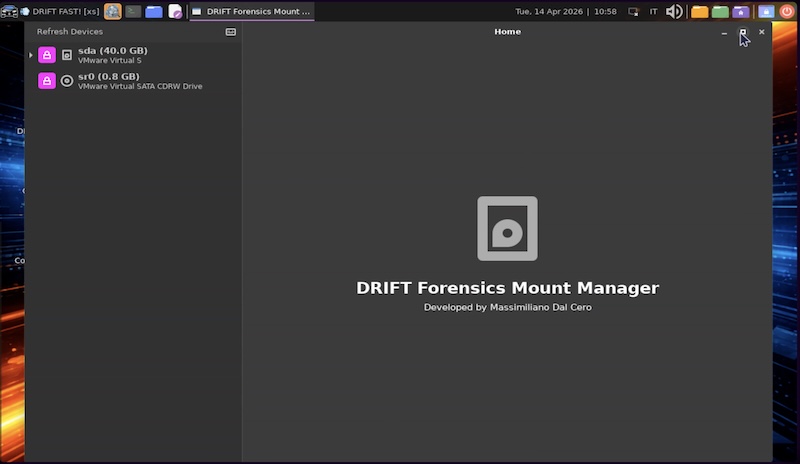

Per poter fare mount in modalità read-only viene fornito un “DRIFT Forensics Mount Manager” con lo scopo di permettere di selezionare e verificare la modalità di mount di ogni periferica.

Altra piccola ma importante accortezza: la rete (ethernet, wifi, etc…) è sconnessa all’avvio a meno che l’utente non la abiliti dopo il boot tramite il “DRIFT Connection Panel”, in modo da rimanere silente anche sulla parte di connettività.

Filosofia progettuale alla base di DRIFT Linux

Alcuni degli aspetti più interessanti dietro la distribuzione forense DRIFT Linux che emergono dal sito web e da una prima visione del prodotto sono:

- Approccio pragmatico: strumenti utili, concreti, pronti all’uso sul campo

- Modularità: ogni componente ha uno scopo chiaro, evitando complessità inutili

- Portabilità totale: l’idea di “forensic lab in tasca” è centrale nello sviluppo

- Efficienza operativa: ridurre il tempo tra acquisizione e analisi

Questa visione richiama la tradizione Linux/Unix, nella quale vengono privilegiati gli strumenti semplici, focalizzati e componibili, nell’ottica di una sempre maggiore efficacia e chiarezza.

Download e versioni a confronto

DRIFT Linux è disponibile per il download gratuito al link “Download DRIFT Linux” sulla home page del progetto, nella quale vengono proposte ben quattro alternative:

DRIFT Fast 2026.01: La versione standard, 1256MB di software preconfigurati per l’informatica forense e la gestione degli incidenti informatici (drift-linux-FAST-hybrid.iso, MD5: b5aa7a8e9e18cbe4b462dfa3bc81a4cd58ac31fc).

DRIFT Fast XS 2026.01: La versione ridotta per le sole acquisizioni forensi e primo intervento, 782 MB di strumenti pronti all’uso che possono essere caricati in RAM anche su PC con poca disponibilità di memoria (drift-linux-FAST-XS-hybrid.iso, MD5: 829e71ad69e0189b93e63afb93093564).

DRIFT Fast Micro 2026.01: La versione ultra minimalista, che a breve sarà disponibile e occuperà poco spazio sia su disco sia eventualmente in memoria, con i soli tool per acquisizioni forensi in contesti dove l’occupazione di risorse e la compatibilità possono essere un problema.

DRIFT Paddock 2026.01: La versione installabile per chi preferisce lavorare su una workstation in versione permanente e non dover avviare tutte le volte una distribuzione live che risiede soltanto in RAM.

Sempre nella pagina di Download di DRIFT Linux, Massimiliano Dal Cero ha deciso di ripubblicare le “vecchie glorie“, le distribuzioni DEFT Zero delle quali era già uno degli autori al tempo, distribuzioni che ancora oggi vengono utilizzate perché pur se obsolete si sono dimostrate stabili e minimali:

DEFT Zero 2017.1: La versione DEFT Zero originale, “senza zucchero e tool aggiunti”, ideale per sole acquisizioni forensi e massima compatibilità (deftZ-2017-1.iso, SHA256 beb575e34d948536474770c0af96c15111275e63e3e9975fa79fb337294a2cb0)

DEFT Zero 2018.2: nelle due versioni Original 2O (deftZ-2018-2O-resurrected.iso, SHA256 d207c31e880a46629a0a8c179502644ae76d3e10613bd7ee7a4a929a8ce0fff2) e Updated 2U (deftZ-2018-2U-resurrected.iso, SHA256: 112a7e3ebc5f063e7b80a3f035cb6dca498aec40323c2f0cc271e20c7f81a6dd)

Manuale d’uso e video tutorial

Il sito web contiene utile documentazione relativa al progetto, inclusi alcuni video tutorial di DRIFT Linux in azione che mostrano in modo immediato le caratteristiche principali della live distro.

Una volta scaricata la ISO della versione prescelta della live distro, è sufficiente creare una “live usb” tramite balenaEtcher, Rufus, Ventoy o dd e avviare la distribuzione dalla porta USB del PC ove s’intente utilizzare DRIFT Linux.