L’intelligenza artificiale e l’Avvocatura sono un binomio molto discusso, in particolare negli ultimi mesi durante i quali leggiamo notizie di atti che paiono essere stati predisposti con o dall’IA.

Gggi pomeriggio in Maxi Aula 1 del Tribunale di Torino se ne parlerà al convegno “Intelligenza Artificiale – La visione dell’avvocatura torinese“, organizzato da Fondazione dell’Avvocatura Torinese Fulvio Croce e il gruppo Il Sole 24 Ore, parte del ciclo di incontri “Temi d’Impresa” – XII° incontro.

La direzione scientifica è dell’Avv. Riccardo Salomone, i saluti dell’Avv. Avv. Enrico Maggiora, Presidente Fondazione Fulvio Croce, la presentazione brevIArio sarà condotta dagli Avv.ti Alessio Chiabotto, Vittoria Diotallevi, Carlo Negro e Paolo Pisano – Commissione IA Ordine COA Torino.

Il Prof. Avv. Giovanni Maria Riccio – Professore Ordinario di Diritto Privato – Università di Salerno – terrà una relazione su AIAct: quadro normativo attuale.

Seguiranno gli interventi sugli aspetti tecnici con:

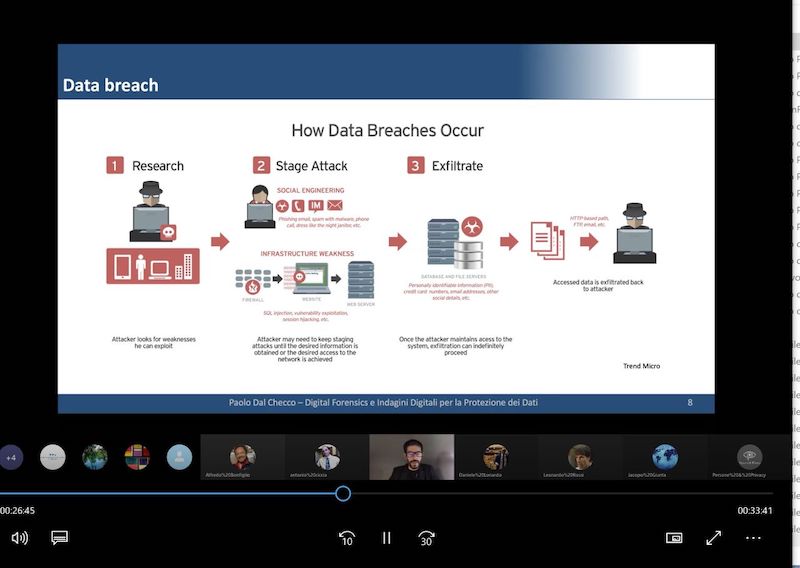

- “La conservazione dei dati, l’autoapprendimento, i bias”, Dr. Paolo DAL CHECCO – Consulente Informatico Forense;

- “Profili GDPR e aspetti deontologici”, Avv. Cristiano Michela – Consigliere Ordine Avvocati Torino;

- “AI e responsabilità in ambiti specifici: l’utilizzo in campo giudiziario”, Prof. Avv. Prof. Avv. Marco Martorana – Professore a contratto in diritto della privacy – Universitas Mercatorum.

Conclude l’incontro la parte pratica, introdotta dal Dr. Paolo Roccia – Il Sole24 ORE – e un intervento sugli strumenti per i professionisti, tenuto dall’Avv. Alberto Bozzo – Formatore IlSole24ORE.

La locandina dell’evento su Intelligenza Artificiale e Avvocatura è disponibile e visionabile al seguente link.