E’ cominciata la pubblicazione dei dettagli dei laboratori che si terranno sabato 30 maggio 2020 nell’ambito dell’evento HackInBo Safe Edition 2020, così da permettere ai partecipanti – che dalle iscrizioni su Linkedin risultano già oltre un migliaio – di prepararsi scaricando in anticipo eventuali contenuti, materiale, software utile per il workshop.

I dettagli dei workshop saranno pubblicati man mano sui canali ufficiali HackInBo e, di volta involta, verranno aggiunti al presente post per poter raccogliere comodamente in un’unica area tutti gli interventi, i link ai download per i lab, e il programma completo della giornata.

Ricordiamo che la giornata di formazione gratuita sarà trasmessa in live sul Canale Ufficiale Youtube di HackInBo e su eventuali altri social network che verranno pubblicati a breve.

Inizio streaming YouTube – Mario Anglani & Davide “DANTE” Del Vecchio (9:25)

Andrea Draghetti – Phishing (09:30 – 10:30)

Descrizione: Creiamo assieme una campagna di phishing finalizzata a carpire credenziali o a divulgare file malevoli. Sfrutteremo diverse tecniche utili ad evadere le blocklist di Safe Browsing o le regole di filtraggio dei filtri anti-spam.

Cosa serve:

- WebServer Apache o NGINX

- PHP

- IDE

- Repository GitHub: https://github.com/drego85/HackInboSafeEdition

Difficoltà: easy

Paolo Dal Checco – Email forensics (10:30 – 11:30)

Descrizione: La demo consisterà nel manipolare e falsificare alcuni messaggi di posta elettronica con il fine di cambiarne contenuti, data e persino allegati, non soltanto in locale ma anche direttamente sul server, creando mail verosimili ma mai ricevute né inviate o, ancora, ricevute e inviate ma con contenuti diversi, esattamente come avviene durante alcuni tipi di attacco Man in The Mail / Business Email Compromise finalizzati a deviare bonifici in modo fraudolento. Al termine della demo, scopriremo però come le manipolazioni ai messaggi di posta elettronica possono non lasciare tracce a livello RFC822 ma ne lasciano quasi sempre a livello di metadati IMAP, permettendo quindi al consulente informatico forense di rilevare in modo puntuale l’alterazione e la falsificazione delle mail. In sostanza, l’attività che verrà presentata nel workshop sulla falsificazione e il rilevamento delle manipolazioni delle mail sarà quella che il consulente tecnico e l’investigatore digitale svolgono quando lavorano su incarichi di perizia informatica su messaggi di posta elettronica e PEC nei quali viene richiesta la verifica dell’integrità e originalità dei messaggi oltre alla sempre doverosa copia forense delle caselle di posta o delle email che devono essere oggetto di analisi forense.

Cosa serve: Un client di posta Thunderbird, se possibile portable così da non richiedere installazione, un editor di testi (es. Notepad++) e una casella email (es. Gmail) che supporti accesso IMAP sulla quale fare i test di manipolazione messaggi di posta elettronica e rilevamento tracce di alterazione.

Difficoltà: medium

Paolo Perego – x86 Shellcoding Cakestar – Exploit Development Basics – Sviluppo di uno shellcode per customizzare i nostri exploit (11:30 – 12:30)

Descrizione: A volte, durante un penetration, devi customizzare il payload del tuo exploit per evitare l’antivirus installato sul server o l’IDS o semplicemente perché vuoi divertirti un po’ avendo il pieno controllo del codice che vuoi far eseguire al tuo exploit. Durante questo talk creeremo qualche semplice shellcode per Linux su architettura x86 e aggiungeremo un po’ di offuscamento, di egg hunting e di polimorfismo per far evolvere il nostro payload.

Cosa serve: Una VM Linux, un editor di testo, nasm, ld, gdb (peda nel caso). I partecipanti devono avere un minimo di conoscenze su registri x86 e sapere qualcosa di assembly. Il talk sarà veramente basic e molto introduttivo.

Difficoltà: easy

Antonio Parata – Analisi di un binario estratto da un Incident Response (12:30 – 13:30)

Descrizione: La demo avrà’ come scenario l’analisi di un binario che e’ stato identificato come sospetto durante un Incident Response. Lo scopo e’ quello di effettuare il reverse engineering del binario al fine di classificarlo e di estrarne i relativi IOCs e TTPs. Al fine di poter seguire la demo, i partecipanti dovranno effettuare il download degli strumenti utilizzati per effettuare l’analisi. Sara’ inoltre necessario disporre di un software di virtualizzazione, per poter eseguire eventuale codice malevolo.

Cosa serve: La demo ha un taglio tecnico, e’ quindi richiesto che i partecipanti conoscano i concetti base di come effettuare il debug di un programma o di analizzare il codice di un file binario. Una breve introduzione verrà’ comunque effettuata all’inizio della demo.

Materiale: https://github.com/enkomio/Conferences/blob/master/HackInBoSafeEditionMay2020/README.md

Difficoltà: hard

Alessandro Di Carlo – Scenari reali di DFIR: Tips&Tricks per una corretta analisi (13:30 – 14:30)

Cosa serve: Verranno resi disponibili alcuni scenari di compromissione sotto forma di copia forense (raw, E01). Al fine di portare a termine in modo corretto l’investigazione, si consiglia di scaricare ed installare il seguente materiale.

Materiale:

- VMware (qualsiasi versione)

- Zimmermann tools (https://lnkd.in/eCwhuJe)

- Autopsy 4.15 (https://lnkd.in/fzGpgsd)

- FTK Imager v.4.3.0 (https://lnkd.in/ewMB_zV)”

Difficoltà: medium

Mattia Epifani – iOS Forensics a costo zero (14:30 – 15:30)

Descrizione: L’obiettivo della demo è di illustrare l’utilizzo del jailbreak checkra1n su un dispositivo iOS o script ios_bfu_triage per acquisire il contenuto dello stesso, ottenendo un file TAR che può essere poi analizzato con diversi strumenti forensi, anche gratuiti. La seconda parte della demo sarà pratica, basata su una immagine di iOS 13 che sarà analizzata con strumenti OpenSource.

Cosa serve: Seguire le istruzioni disponibili a questo link su GitHub: https://github.com/mattiaepi/HackInBoSafeEdition2020/blob/master/README.md.

Difficoltà: medium

Igor Falcomatà & Gianfranco Ciotti – Come aggirare i sistemi a doppia autenticazione (phishing-ng) (15:30 – 16:30)

Descrizione: L’autenticazione a due o più fattori è considerato uno degli strumenti di protezione tra i più sicuri per proteggere l’accesso ai dati e alle applicazioni, soprattutto quelli relativi ai servizi di home banking. Il tentativo di mettere un freno alle sempre più crescenti frodi online attraverso questi strumenti è veramente efficace? Per dare una risposta a questa domanda il metodo migliore è toccarlo con mano: proviamo insieme a bypassare 2FA.

Cosa serve: Al fine di poter seguire la demo è necessario avere a disposizione una qualsiasi installazione di Golang, openssl e un qualsiasi editor di testo.

Difficoltà: easy

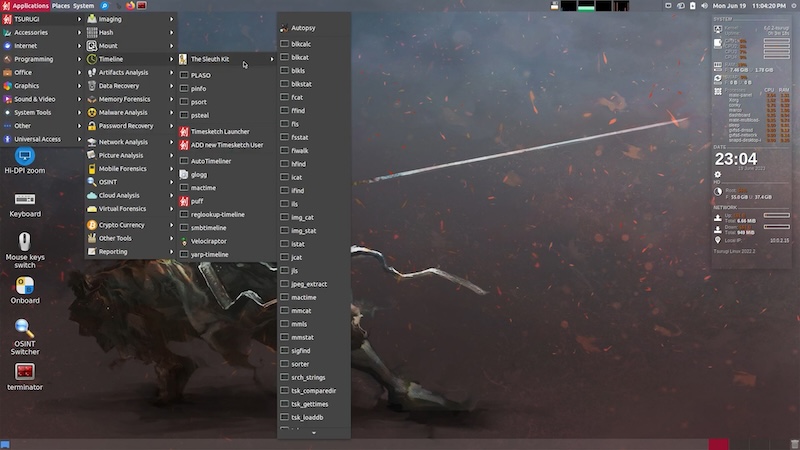

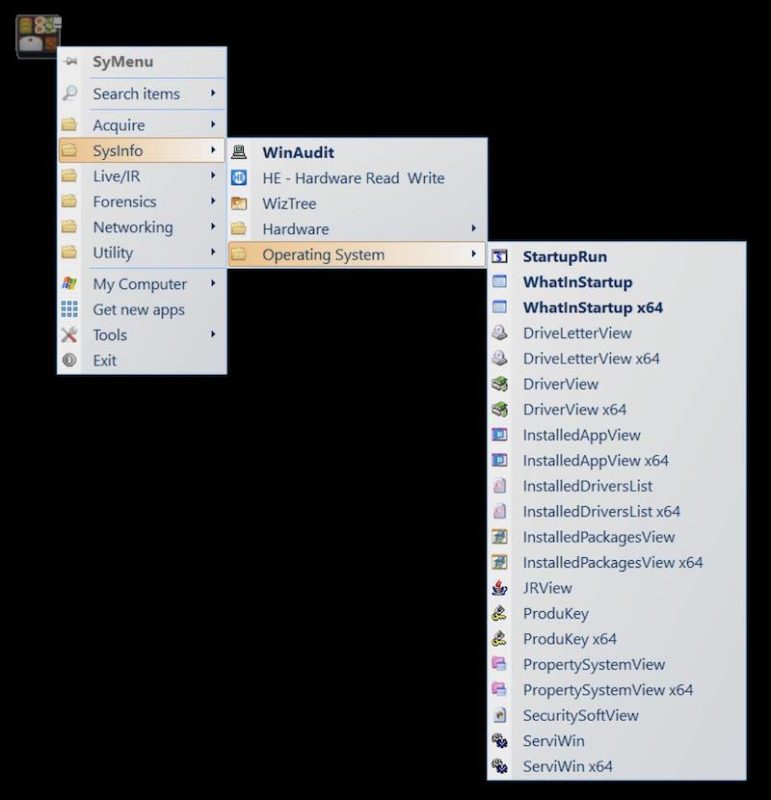

Tsurugi Linux: Davide Gabrini, Marco Giorgi, Giovanni Rattaro e Massimiliano Dal Cero” – InvestigazIoni #DFIR e #OSINT con il progetto #Tsurugi #Linux (16:30 – 17:30)

Descrizione: Durante la sessione demo verranno mostrati diversi tipi d’investigazioni utilizzando svariati tool e abbordando diversi argomenti.

Chiusura Evento (17:30 – 17:35)