Il team Tsurugi ha pubblicato la versione 2020.5 del 21 maggio 2020 del toolkit per DFIR “Bento”, ormai parte fondamentale della suite di security, malware analysis e digital forensics Tsurugi Linux.

La raccolta di strumenti per la digital forensics e incident response viene distribuita per il download in un archivio 7z “bento_2020.5.7z” pubblicato su diversi link ospitati nei vari mirror Tsurugi.

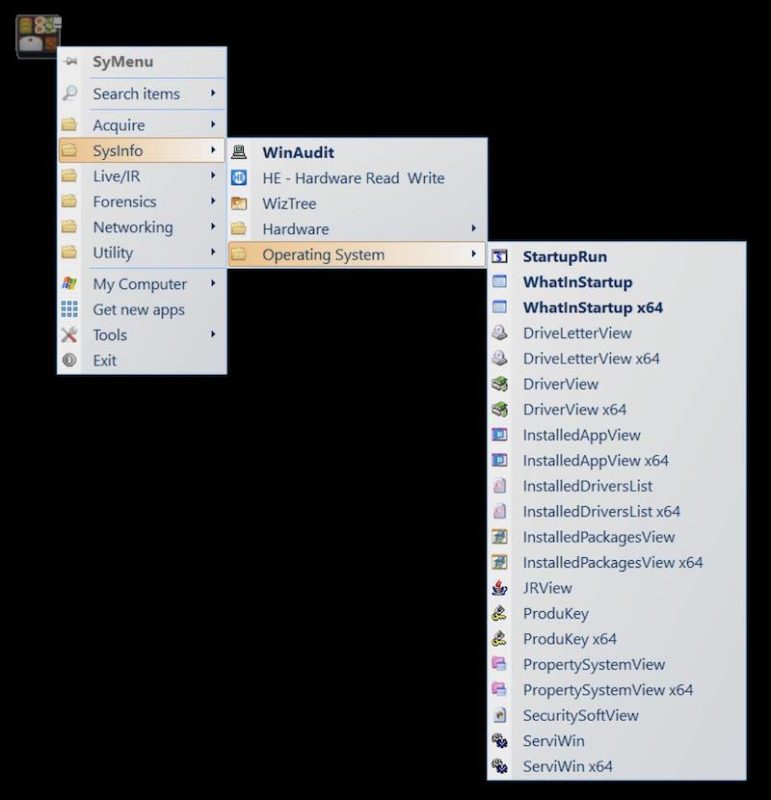

Bento è un insieme di software per portabili (che quindi non richiedono installazione) principalmente per Windows ma con alcuni strumenti anche per Linux e Mac OS, raccolti e finalizzati a un uso in ambito digital forensics e incident response in modalità live, cioè con il sistema operativo Windows, Mac OS o Linux avviato.

Durante le indagini digitali preliminari sulla scena del crimine, Bento permette a coloro che intervengono per primi di gestire in modo veloce e sicuro le principali attività di risposta all’incidente informatico, come identificazione, triage, preview, estrazione, raccolta delle informazioni, acquisizione e conservazione delle evidenze digitali.

Importante distinguere Bento dalla distribuzione forense Tsurugi Linux perché Bento è destinato a un utilizzo “a caldo” sul sistema, cioè con il sistema avviato e quindi in attività d’incident response, per procedure di triage, preview, preanalisi, analisi sul campo e acquisizione preliminare di prove informatiche. Tsurugi Linux è una distribuzione forense che permette invece l’avvio in live su un PC senza che questo esegua il sistema operativo su di esso installato, non andando quindi in alcun modo ad alterare il contenuto di eventuali dischi collegati al sistema e permettendo di fare copie forensi dei dati e dei dispositivi senza alterarne il contenuto. L’utilizzo di Bento in attività di Digital Response e Digital Forensics in ambito di perizia informatica forense va sempre quindi pesato in base alla necessità di preservare o meno prove digitali e all’esigenza temporale di ottenere dati per un triage veloce e immediato sul campo.

Si ricorda che alcuni software presenti nella collezione Bento per Digital Forensics e Incident Reponse possono essere identificati dagli antivirus come malevoli, in realtà sono strumenti d’informatica forense, pentest, hacking, password recovery o simili che diversi produttori di antimalware considerano dannosi o potenzialmente pericolosi ma sono ampiamente utilizzati in ambito di computer e network security.

Alcuni software, per quanto gratuiti e scaricabili pubblicamente dai siti dei produttori, non possono essere distribuiti all’interno della raccolta Bento, vengono perciò incluse nell’archivio 7Z alcune procedure che permettono di scaricare in modo veloce e integrare nella suite gli strumenti che non sono stati inseriti.